2025 보안사고 리뷰 [4편] 피앤피시큐어 통합 제안 : 3단 방어로 연쇄 공격을 끊는 침해 대응 전략

![2025 보안사고 리뷰 [4편] 피앤피시큐어 통합 제안 : 3단 방어로 연쇄 공격을 끊는 침해 대응 전략](/content/images/size/w2000/2026/02/2025--------------------_4.png)

앞선 1~3편에서 우리는 하나의 결론으로 수렴했습니다.

2025년의 많은 사고는 “왜 뚫렸는가”보다 “뚫린 뒤 어떻게, 왜 확산되었는가”가 핵심이었습니다. 계정이 악용되고, 내부에서 이동이 이어지고, 마지막 실행(암호화/삭제/유출)이 성공하는 순간, 사고는 전사 마비가 됩니다.

이번 시리즈의 마지막 편은 피앤피시큐어의 대응 전략으로 정리합니다.

PNPSECURE는 사람(ICA)–이동(Server Agent)–실행(게이트웨이 정책 집행) 3단 구조로, 침해가 발생하더라도 공격이 연쇄적으로 이어지지 못하도록 침해 이후를 설계합니다.

왜 통합이어야 하는가 : 한 축만으로는 사고의 결말이 바뀌지 않는다

보안 솔루션을 하나 더 도입해도, 사고가 커지는 조직이 있습니다. 이유는 단순합니다.공격은 하나의 기술로 끝나지 않고, 연쇄적인 단계로 완성되기 때문입니다.

- 계정만 인증하면 : 로그인 이후의 작업 지속·권한 남용이 남습니다.

- 이동만 막으면 : 한 대에서 실행이 성공했을 때 피해는 발생합니다.

- 실행만 막으면 : 재접속·내부 이동으로 다른 약한 지점이 계속 만들어집니다.

결국 결말을 바꾸는 방법은 하나입니다.연쇄를 끊는 운영 통제, 즉 사람·이동·실행을 한 프레임으로 묶어 침해 이후를 설계하는 것입니다.

PNPSECURE 3단 구조 한 장 요약 : 누가, 어디로, 무엇을

PNPSECURE의 통합 제안은 다음 3가지 질문을 운영 정책으로 고정시키는 접근입니다.

① 사람(ICA) : “누가 지금 작업하고 있는가?”

- 로그인 이후에도 사용자를 계속 확인

- 얼굴 기반 지속 인증으로 ‘계정’이 아니라 ‘사람’을 검증

- 탈취 계정이 정상 사용자처럼 오래 작업하기 어려운 구조

② 이동(Server Agent) : “어디로 갈 수 있는가?”

- Server Agent 설치 기반 마이크로 세그멘테이션

- 횡적 트래픽을 deny-by-default(기본 차단) 로 전환, 필요한 통신만 최소 허용

- 계정 침해/재접속 경로가 있어도 다른 서버로의 확산을 차단

③ 실행(게이트웨이): “무엇을 실행할 수 있는가?”

- 게이트웨이 단 정책 집행으로 비인가 통신/명령/실행 차단

- 악성코드가 “대기→명령 수신→실행”으로 이어지는 순간을 끊어

- 최종 결말(암호화/삭제/유출)로 가는 트리거를 봉쇄

공격 연쇄 매핑 : 침투 이후 어디서 끊을 것인가

공격자가 실제로 밟는 흐름을 간단히 정리하면 이렇습니다.

- 침투 → 거점 확보(재접속/원격제어) → 이동(횡적 이동) → 실행(암호화/삭제/유출)

그리고 PNPSECURE는 각 단계의 “성공 조건”을 운영 정책으로 무너뜨립니다.

- 거점 확보/지속성 : 게이트웨이가 원격 명령·비인가 통신을 막아 “재접속 통로의 실행”을 어렵게

- 이동(확산) : Server Agent 기반 정책으로 서버 간 이동 자체를 차단

- 실행(결정타) : 비인가 실행을 차단해 암호화/파괴가 일어나지 못하게

즉, 침해가 일어나도 “연쇄”가 성립하지 않으면 전사는 멈추지 않습니다.

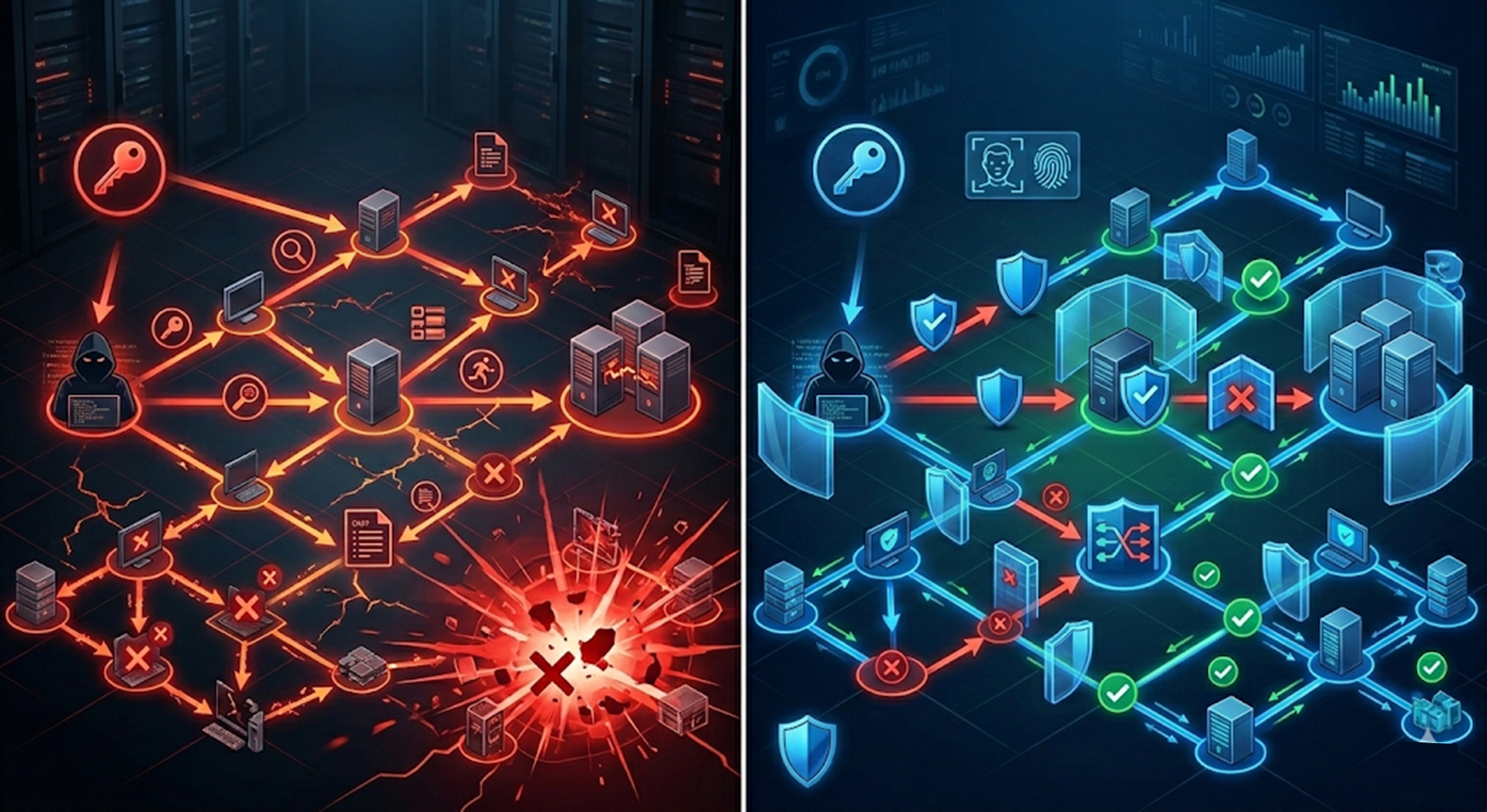

적용 시나리오 Before/After: 같은 침해, 다른 결말

아래는 현장에서 가장 흔한 패턴(탈취 계정/재접속/횡적 이동/원격 실행)을 기준으로 한 비교입니다.

Before: 침해가 전사 마비로 커지는 흐름

- 탈취 계정으로 로그인 → 세션 유지

- 내부 탐색/자격 증명 확보

- 약한 서버에서 거점 확보(재접속 통로/원격 명령)

- 파일/관리/업무 핵심 서버로 이동(횡적 이동)

- 원격 실행/자동화로 암호화·삭제·유출 수행 → 전사 장애

After: 3단 구조로 “연쇄”가 끊기는 흐름

- ICA로 로그인 이후 사용자 검증이 이어져, 탈취 계정의 장기 작업이 불안정

- Server Agent로 서버 간 기본 차단이 적용되어, 핵심 서버로의 이동 경로가 막힘

- 게이트웨이 정책으로 원격 명령/비인가 실행이 차단되어, 암호화 트리거가 실패 → 결과: 침해가 발생해도 확산·실행이 국소화되어 전사 마비로 이어지지 않음

자가진단 체크리스트 : 우리 조직의 취약한 고리는 어디인가

A. 사람(ICA) : 로그인 이후 통제

- 로그인 이후에도 “작업 주체”를 확인할 수 있는가?

- 관리자/핵심 작업(설정 변경·권한 부여·중요 자산 접근)에 추가 검증이 붙는가?

- 정상 계정으로 오래 머무는 외부 비인가자를 조기에 끊을 장치가 있는가?

B. 이동(Server Agent) : 서버 간 확산

- 서버 간 통신이 관행적으로 열려 있는 구간이 있는가?

- 파일/관리/업무 핵심 서버로 가는 길이 기본 허용돼 있진 않은가?서버→서버 이동을 기본 차단 + 예외 허용으로 운영하고 있는가?

C. 실행(게이트웨이) : 원격 명령·비인가 실행

- 원격 명령(C2)·도구·스크립트 기반 실행 흐름을 정책으로 차단할 수 있는가?

- 허용된 통신/행위가 정책으로 명확히 정의되어 있는가?

- 실행 시도를 탐지에서 끝내지 않고 즉시 차단으로 연결할 수 있는가?

D. 대응 : 격리/복구

- 침해 발생 시 “어디를 막고 격리할지”가 즉시 결정 가능한가?

- 전사 차단 없이도 국소 격리로 수습할 운영 절차가 있는가?

지금 필요한 건 더 많은 보안이 아니라 “침해 이후 설계”다

2025년 사고가 준 교훈은 분명합니다.

공격자는 침투가 아니라 확산과 실행으로 회사를 멈춥니다.

PNPSECURE는 ICA–Server Agent–게이트웨이 3단 구조로,

- 정상 계정 악용을 어렵게 만들고

- 서버 간 확산을 막고

- 원격 명령·비인가 실행을 차단해침해가 전사 마비로 번지는 시나리오를 구조적으로 끊습니다.

다음 단계가 필요하신가요?

- 우리 조직의 확산 경로가 어디서 열려 있는지”부터 빠르게 점검해보세요 (위 체크리스트).

- 원하시면 영업대표가 기업·기관의 환경에 맞는 적용 범위와 우선순위를 함께 확인해 드릴 수 있습니다. 홈페이지를 통해 문의를 남겨주세요.